Pendahuluan

Pengadaan teknologi informasi (IT) di lingkungan pemerintahan dan organisasi publik sering dianggap sebagai salah satu ranah pengadaan yang paling menantang. Kompleksitas solusi IT, perkembangan teknologi yang cepat, hingga kebutuhan integrasi dengan sistem yang sudah ada membuat proses tender rentan terhadap kesalahan teknis, kelemahan manajerial, dan celah koruptif. Ketika tender IT berjalan tidak baik, dampaknya tidak hanya soal pemborosan anggaran, tetapi juga gangguan layanan, kebocoran data, penundaan proyek strategis, dan penurunan kepercayaan publik.

Artikel ini menguraikan secara terstruktur mengapa tender pengadaan IT rawan bermasalah: dari perumusan spesifikasi, risiko vendor lock-in, konflik kepentingan, kelemahan tahapan evaluasi, sampai masalah manajemen kontrak dan penerimaan (acceptance). Setiap bagian akan menjelaskan penyebab umum, contoh masalah nyata yang sering muncul, serta implikasi praktisnya di lapangan. Tujuan tulisan adalah memberi pemahaman komprehensif bagi ASN, pejabat pengadaan, dan pemangku kepentingan agar dapat mengenali risiko lebih awal dan menerapkan langkah mitigasi yang konkret. Bacaan ini disusun agar mudah diikuti, berisi langkah-langkah praktis, dan dapat langsung dijadikan bahan referensi kebijakan internal atau pelatihan pengadaan.

1. Karakteristik Khusus Pengadaan IT yang Memperbesar Risiko

Pengadaan IT berbeda mendasar dari pengadaan barang fisik konvensional. Produk IT seringkali bersifat abstrak, berbasis layanan, atau campuran hardware-software-layanan yang harus bekerja terintegrasi. Ketidakpastian ini memunculkan karakteristik khusus yang memperbesar risiko kegagalan bila proses tender tidak dirancang dengan matang.

- Produk IT cepat berubah. Versi perangkat lunak diperbarui berkala, standar keamanan bergeser, dan teknologi baru muncul menggantikan metode lama. Akibatnya, spesifikasi yang disusun di awal tender bisa menjadi usang ketika proses pengadaan memakan waktu lama. Ketidakpastian ini memperbesar peluang terjadinya klaim perubahan (change request) atau kebutuhan revisi kontrak yang memakan biaya tambahan.

- Solusi IT sering bersifat kustom dan membutuhkan integrasi. Banyak paket pengadaan IT bukan produk “kotak jadi” melainkan memerlukan penyesuaian dengan sistem eksisting (legacy systems), integrasi data, dan migrasi informasi. Pekerjaan integrasi memunculkan variabel teknis dan risiko kompatibilitas yang sulit diantisipasi sepenuhnya melalui dokumen tender standar.

- Kinerja tidak selalu tampak secara fisik. Berbeda dengan pengadaan barang (mis. kursi, kendaraan) yang dapat diverifikasi secara kasat mata, kualitas perangkat lunak, arsitektur, dan proses implementasi terlihat setelah digunakan – atau bahkan setelah beberapa bulan. Hal ini menempatkan beban besar pada desain klausul penerimaan (acceptance testing), jaminan kualitas, dan pemeliharaan pasca-terima.

- Ketergantungan pada keahlian manusia. Pengadaan IT membutuhkan tim teknis yang kompeten untuk menyusun persyaratan, mengevaluasi proposal, dan mengawasi implementasi. Bila tim internal minim pengalaman, maka rentan terjadi spesifikasi buruk, pemberian skor evaluasi yang keliru, atau kegagalan mengidentifikasi klausa kontrak yang merugikan.

- Aspek keamanan dan data sensitif. Pengadaan IT kerap berkaitan dengan penyimpanan dan pengolahan data pribadi atau rahasia institusi. Jika aspek keamanan diabaikan, dimungkinkan kebocoran data atau pelanggaran regulasi privasi yang berakibat hukum.

Karakteristik-karakteristik di atas menuntut perlakuan khusus: spesifikasi yang fleksibel namun jelas, evaluasi teknis mendalam, ketentuan pengujian yang realistis, dan kapasitas pengelolaan kontrak yang kuat. Tanpa itu, tender IT menjadi arena rawan masalah yang berujung pada proyek terlambat, biaya membengkak, dan layanan publik terganggu.

2. Spesifikasi Teknis yang Buruk: Sumber Masalah Paling Umum

Salah satu akar paling umum dari masalah pada tender IT adalah spesifikasi teknis yang tidak jelas, tidak realistis, atau terlalu mengikat pada merek/solusi tertentu. Spesifikasi buruk membuat tender tidak kompetitif, memicu klaim revisi, dan membuka celah manipulasi.

- Spesifikasi terlalu teknis untuk tim pengadaan tetapi terlalu samar untuk penyedia. Ada dua ekstrem:

- Dokumen yang penuh jargon teknis tanpa definisi yang jelas sehingga tidak bisa dinilai secara objektif.

- Dokumen yang sangat ringkas sehingga banyak aspek penting tidak disebutkan.

Keduanya berisiko: penyedia akan menafsirkan sendiri kebutuhan, tim evaluasi sulit membedakan proposal, dan kontrak menjadi tempat perselisihan interpretasi.

- Spesifikasi yang bersifat “merek-centris” atau mengarah pada penyedia tertentu. Menyebut merek, model, atau nama produk secara eksplisit tanpa menyediakan alternatif setara membuat tender terkesan diskriminatif. Ini sering menjadi sumber temuan audit dan gugatan oleh penyedia lain. Spesifikasi harus berbasis kinerja (performance-based) dan fungsional, bukan hanya menyebut merek.

- Cakupan kebutuhan fungsional yang tidak matang. Banyak instansi menuliskan kebutuhan yang terfragmentasi: misalnya hanya fokus pada fitur UI tanpa merinci kebutuhan integrasi, skalabilitas, SLA (Service Level Agreement), backup, dan persyaratan keamanan. Ketidakseimbangan ini menghasilkan solusi yang tampak memenuhi syarat secara permukaan tetapi gagal saat diuji pada beban riil atau saat integrasi.

- Estimasi anggaran yang tidak realistis. Spesifikasi yang ambisius tanpa anggaran memadai akan mendorong penetapan pemenang yang menawarkan solusi murah namun cacat, atau menyebabkan perubahan kontrak untuk menutup biaya tambahan. Estimasi harus berdasarkan kajian pasar dan benchmark harga.

- Tidak adanya kriteria penerimaan yang jelas. Bila tidak ada kriteria uji terukur, penyedia bisa menyerahkan deliverable yang tidak memenuhi kebutuhan fungsional. Acceptance testing harus jelas: skenario uji, metrik kinerja, toleransi bug, dan periode uji operasi.

Untuk mencegah spesifikasi buruk, tim pengadaan perlu melibatkan ahli IT internal/eksternal yang kompeten saat merancang dokumen tender; menggunakan pendekatan berbasis fungsional dan kinerja; memasukkan klausul fleksibilitas teknis untuk perubahan wajar; serta menyiapkan standar penerimaan dan anggaran realistis. Dalam banyak kasus, anggaran kecil untuk konsultan perumusan kebutuhan terbayar ketika mencegah perubahan mahal di tahap implementasi.

3. Kelemahan Proses Evaluasi: Ketidaksiapan Tim dan Metode Penilaian

Tahapan evaluasi proposal adalah momen krusial di tender IT. Namun, kelemahan di tahap ini seringkali menyebabkan penyedia yang kurang layak terpilih atau keputusan yang tidak objektif. Sumber masalahnya beragam: kurangnya kapasitas tim evaluasi, metode penilaian yang tidak tepat, dan pengaruh non-teknis.

- Tim evaluasi yang kekurangan kompetensi teknis. Banyak instansi tidak memiliki personel yang memiliki kemampuan mendetail membaca proposal IT-misal arsitektur sistem, keamanan, database, atau metodologi pengembangan. Tanpa reviewer teknis, evaluasi menjadi permukaan: ditentukan oleh harga atau klaim umum tanpa verifikasi. Solusi praktis adalah memasukkan ahli teknis independen (internal atau konsultan) dalam panel evaluasi.

- Bobot penilaian yang tidak seimbang. Terkadang evaluasi hanya menekankan harga (mis. 70% harga, 30% teknis) yang mendorong pemenang murah namun tidak mampu memenuhi spesifikasi. Untuk proyek IT yang kompleks, bobot teknis seharusnya signifikan-mencakup kualitas desain, keamanan, rencana implementasi, dan dukungan purna-jual.

- Rubrik penilaian yang subjektif. Kriteria yang bersifat “bagus/tidak” tanpa indikator terukur membuka ruang bias. Gunakan rubrik detail: poin untuk arsitektur yang memenuhi standar X, poin untuk pengalaman tim minimal N proyek serupa, skor untuk metode pengujian, dsb. Selain itu, tetapkan standar minimum (passing grade) untuk aspek kritikal-misal keamanan atau pengalaman tim-yang bila tidak terpenuhi, proposal otomatis gugur.

- Pemeriksaan latar belakang penyedia yang lemah. Verifikasi klaim pengalaman, referensi proyek, dan kapasitas SDM sering diabaikan. Pemeriksaan yang benar meliputi wawancara referensi, inspeksi proyek sebelumnya, dan verifikasi kepemilikan hak cipta/sertifikat.

- Kendali terhadap konflik kepentingan dalam panel evaluasi. Tanpa pernyataan bebas konflik dan rotasi anggota, evaluasi bisa dipengaruhi afiliasi tidak terlihat. Setiap anggota harus menandatangani pernyataan tidak memiliki hubungan dengan peserta tender, dan ada mekanisme penggantian bila ditemukan potensi konflik.

Perbaikan evaluasi memerlukan investasi pada kapasitas: pelatihan tim, desain rubrik penilaian berbasis best practice, keterlibatan reviewer independen, dan prosedur verifikasi yang ketat. Hanya dengan evaluasi yang kredibel, tender IT dapat memilih penyedia yang mampu merealisasikan kebutuhan fungsional dan non-fungsional secara realistik.

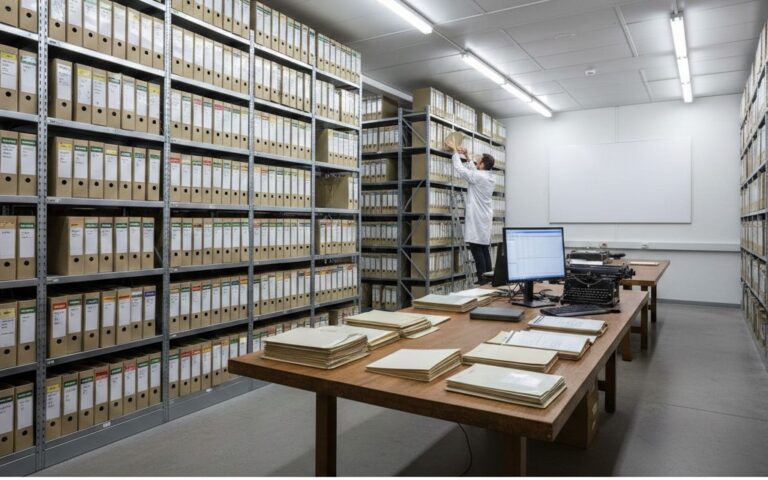

4. Vendor Lock-in, Penyedia Tunggal, dan Risiko Ketergantungan

Vendor lock-in terjadi ketika suatu institusi menjadi tergantung pada satu vendor atau platform sehingga sulit atau mahal untuk berpindah ke solusi lain. Dalam pengadaan IT, lock-in membawa risiko strategis jangka panjang: biaya pemeliharaan tinggi, kelambanan adaptasi teknologi, dan terganggunya negosiasi harga.

Salah satu penyebab lock-in adalah pemilihan solusi proprietary tanpa klausul interoperabilitas atau standar terbuka. Misalnya, sebuah aplikasi berbasis database dan format file khusus yang hanya bisa diekspor dengan lisensi vendor, membuat migrasi ke sistem lain kompleks. Oleh karena itu, dokumen tender sebaiknya menuntut penggunaan standar terbuka, dokumentasi API, serta akses ke data mentah tanpa pembatasan.

Risiko lain adalah kontrak jangka panjang yang memberi prioritas ekonomis kepada vendor. Kontrak yang tidak menyertakan klausul exit strategy, pengalihan lisensi, atau transfer pengetahuan akan mempersulit pergantian. Masukkan klausul transfer knowledge, dokumentasi lengkap, serta kewajiban source code escrow (penyimpanan source code pihak ketiga) untuk proyek software kustom-sebagai jaminan jika vendor gagal memenuhi kewajiban.

Penyedia tunggal (single source) juga menjadi tantangan. Terkadang pasar memang hanya menyediakan satu penyedia yang memenuhi spesifikasi, tetapi klaim penyedia tunggal harus didukung bukti kuat (mis. lisensi eksklusif). Tanpa bukti, penggunaan single source membuka celah kolusi. Saat terpaksa menggunakan penyedia tunggal, prosedur verifikasi pasar, perbandingan harga dengan acuan internasional, dan persetujuan khusus otoritas pengadaan diperlukan.

Kontrol atas lisensi perangkat lunak juga penting. Lisensi berbasis subscription yang naik drastis saat perpanjangan periode dapat menimbulkan beban anggaran tak terduga. Negosiasikan harga perpanjangan, hak penggunaan offline, dan opsi perpindahan data.

Strategi mitigasi lock-in meliputi: mensyaratkan standar terbuka, dokumentasi interoperabilitas, klausul exit dan transfer knowledge, penggunaan escrow untuk kode sumber, serta perencanaan arsitektur IT yang modular. Dengan perencanaan kontraktual dan teknis yang cermat, organisasi dapat menjaga fleksibilitas jangka panjang sekaligus mengurangi risiko tergantung pada satu vendor.

5. Konflik Kepentingan, Korupsi, dan Praktik Non-Etis

Tender pengadaan IT rentan terhadap praktik non-etis karena besaran anggaran, kebutuhan teknis yang sulit dinilai oleh publik, dan peluang kolusi antara pihak internal dan penyedia. Konflik kepentingan dan korupsi bisa muncul dalam berbagai bentuk: dari manipulasi spesifikasi, pengaturan pemenang, hingga mark-up anggaran lewat perubahan kontrak.

Salah satu modus umum adalah pembuatan spesifikasi yang menguntungkan penyedia tertentu-misalnya menyusun kebutuhan yang hanya bisa dipenuhi oleh pihak tertentu (merek tertentu, teknologi khusus). Hal ini seringkali terjadi ketika penyusun dokumen berhubungan dekat dengan pihak penyedia. Pencegahan memerlukan proses perumusan spesifikasi yang melibatkan multi-pihak, review eksternal, dan dokumentasi versi draf.

Pengaturan pemenang (collusion) juga dapat berlangsung lewat komunikasi tertutup selama proses tender. Pengawasan internal harus mencakup pembatasan akses ke dokumen tender, logging aktivitas dalam sistem pengadaan elektronik, dan audit trail yang dapat diverifikasi. Di samping itu, kewajiban deklarasi hubungan antara panitia dan peserta tender harus ditegakkan.

Korupsi juga bisa muncul pasca-penetapan pemenang melalui perubahan ruang lingkup (change order) yang tidak wajar. Misalnya, pekerjaan tambahan yang diubah menjadi bagian dari kontrak awal tanpa tender atau nilai tambah yang berlebihan. Untuk itu, perubahan kontrak harus memiliki mekanisme persetujuan berlapis, justifikasi teknis tertulis, dan perbandingan harga pasar.

Pengendalian risiko etis memerlukan budaya kepatuhan (compliance) yang kuat: pernyataan konflik kepentingan yang diteken, rotasi personel kunci, whistleblowing yang dilindungi, serta sanksi tegas bagi pelanggar. Selain itu, peran pengawasan eksternal (inspektorat, auditor) dan transparansi publik (publikasi dokumen tender, daftar pemenang, nilai kontrak) meningkatkan risiko deteksi dan mengurangi praktik tidak etis.

Pelatihan integritas bagi tim pengadaan dan komitmen pimpinan institusi menjadi faktor krusial. Tanpa komitmen budaya antikorupsi, kontrol teknis dan prosedural saja tidak cukup mencegah penyalahgunaan di tender IT.

6. Manajemen Kontrak: Kegagalan Pengelolaan yang Sering Terjadi

Proyek IT seringkali mengalami masalah bukan pada proses pemilihan tetapi saat pengelolaan kontrak: pengawasan implementasi, kontrol perubahan, dan pemenuhan SLA. Manajemen kontrak yang buruk menyebabkan keterlambatan, biaya tambahan, dan hasil yang tidak sesuai.

- Tidak adanya governance yang jelas. Kontrak IT harus menetapkan struktur manajemen proyek: roles & responsibilities, steering committee, escalation path, dan jadwal pelaporan. Tanpa struktur ini, keputusan teknis sering ditunda, dan masalah kecil menjadi besar. Penunjukan Project Manager yang kompeten dan mandiri adalah kunci.

- Perubahan ruang lingkup (scope creep). Di proyek IT, kebutuhan sering berubah karena temuan di lapangan atau perubahan kebijakan. Namun, tanpa mekanisme formal perubahan (change control), perubahan menjadi tidak terdokumentasi dan memicu klaim biaya. Mekanisme harus mencakup formulir permintaan perubahan, analisis dampak biaya/waktu, persetujuan berlapis, dan penyesuaian kontrak yang tercatat.

- Pemantauan performa dan SLA yang lemah. Kontrak harus menyertakan metrik kinerja: uptime, response time, waktu perbaikan, dan KPI lain yang relevan. Pengukuran reguler dan penalti/insentif terkait kepatuhan terhadap SLA membantu memastikan kualitas layanan. Banyak proyek gagal karena tidak ada pengukuran objektif, sehingga klaim penyedia sulit ditolak.

- Risiko sumber daya manusia. Tim internal yang ditugaskan untuk pengawasan seringkali kekurangan waktu atau kemampuan teknis. Alokasikan sumber daya yang memadai dan sediakan akses ke ahli teknis bila diperlukan. Transfer knowledge dari penyedia ke tim internal juga harus menjadi deliverable kontrak.

- Pembayaran berbasis milestone yang lemah. Pembayaran penuh sebelum deliverable teruji memicu kurangnya motivasi penyedia untuk menyelesaikan pekerjaan dengan baik. Gunakan struktur pembayaran berdasarkan milestone yang jelas dan terikat pada acceptance testing.

Manajemen kontrak efektif membutuhkan perencanaan, kapasitas pengawasan, proses perubahan yang disiplin, serta mekanisme pengukuran dan penegakan. Institusi yang mengabaikan aspek-aspek ini menanggung risiko proyek tidak selesai tepat guna atau anggaran membengkak.

7. Pengujian, Penerimaan, dan Dukungan Purna Jual yang Tidak Memadai

Tahapan pengujian (testing), penerimaan (acceptance), dan dukungan purna jual (maintenance/support) adalah penentu apakah solusi IT benar-benar siap digunakan. Kegagalan di area ini kerap menjadi penyebab utama proyek IT dinyatakan gagal walau secara administratif proyek “selesai”.

- Pengujian yang tidak komprehensif. Acceptance testing sering hanya bersifat formil (cek fitur dasar) tanpa simulasi beban nyata, uji integrasi end-to-end, atau uji keamanan. Perlu skenario uji yang mencakup functional testing, integration testing, performance testing, dan security testing. Sertakan pula uji pengguna (user acceptance testing) dengan keterlibatan pengguna akhir untuk memverifikasi usability dan proses bisnis.

- Kriteria penerimaan yang ambigu. Dokumen kontrak harus menyebutkan metrik terukur: toleransi error, waktu respon, tingkat keberhasilan transaksi, serta jumlah bug kritikal yang diizinkan saat serah terima. Tanpa kriteria jelas, penyedia bisa mengklaim konformitas padahal sistem belum layak operasi.

- Periode dukungan purna jual dan SLA pasca-implementasi yang lemah. Banyak kontrak menetapkan periode garansi singkat atau tidak memasukkan dukungan berkelanjutan. Padahal, terutama untuk sistem yang mempengaruhi layanan publik, dukungan 24/7, patch keamanan, dan pembaruan berkala penting untuk kestabilan. Negosiasikan periode dukungan yang realistis dan biaya yang transparan.

- Transfer pengetahuan yang kurang. Dokumentasi teknis, manual operasi, dan pelatihan pengguna sering diabaikan. Tanpa transfer knowledge, organisasi menjadi tergantung pada vendor untuk setiap perubahan kecil. Rencanakan sesi pelatihan, dokumentasi lengkap, dan support handover sebelum penerimaan akhir.

- Mekanisme remediasi pasca-penerimaan. Jika bug kritikal muncul setelah penerimaan, kontrak harus mengatur jangka waktu perbaikan, penalti bila tidak terpenuhi, dan hak pengguna untuk menahan sebagian pembayaran sampai masalah diperbaiki.

Dengan menetapkan rencana pengujian yang ketat, kriteria penerimaan terukur, dukungan purna jual yang memadai, dan transfer knowledge yang terjadwal, instansi dapat meminimalkan risiko sistem tidak stabil setelah go-live.

8. Aspek Keamanan Siber, Privasi Data, dan Kepatuhan Regulasi

Pengadaan IT menyangkut data dan infrastruktur yang rentan terhadap ancaman siber. Kelalaian dalam aspek keamanan dan privasi dapat berakibat pada kebocoran data, gangguan layanan publik, serta sanksi hukum atau reputasi.

- Kewajiban kepatuhan terhadap regulasi perlindungan data. Banyak negara memiliki aturan proteksi data pribadi yang mengatur penyimpanan, pemrosesan, dan transfer data. Tender harus mensyaratkan kepatuhan terhadap peraturan tersebut: enkripsi data, access control, retention policy, dan audit trail. Jangan hanya fokus pada fitur fungsional; keamanan harus menjadi persyaratan wajib.

- Audit keamanan dan uji penetrasi. Contractual requirement harus meliputi audit keamanan independen dan penetration testing sebelum penerimaan, serta jadwal audit berkala. Penyedia harus menyediakan hasil uji dan rencana mitigasi untuk setiap temuan kerentanan.

- Ketiga, manajemen identitas dan akses (IAM). Pastikan desain solusi memasukkan prinsip least privilege, penggunaan autentikasi multi-faktor untuk akses administratif, dan prosedur manajemen akun. Kelalaian pada IAM sering menjadi pintu masuk serangan.

- Continuity dan disaster recovery. Sistem kritikal harus memiliki rencana pemulihan bencana (disaster recovery plan) dan backup rutin. Tentukan RTO (Recovery Time Objective) dan RPO (Recovery Point Objective) dalam kontrak untuk memastikan waktu pemulihan yang dapat diterima.

- Klausul keamanan dalam kontrak. Sertakan kewajiban pelaporan insiden keamanan dalam waktu tertentu, tanggung jawab biaya mitigasi, dan mekanisme koordinasi saat terjadi insiden. Selain itu, klausul audit hak akses untuk instansi sebagai owner data memberikan kontrol tambahan.

- Keamanan rantai pasokan (supply chain). Banyak komponen IT melibatkan pihak ketiga (library open-source, plugin pihak ketiga). Pastikan penyedia melakukan pemeriksaan komponen pihak ketiga dan mengelola risiko kerentanan yang mungkin dibawa oleh dependensi.

Mengabaikan aspek keamanan dan privasi bukan hanya kesalahan teknis, tetapi juga kegagalan kepatuhan yang berpotensi berbiaya besar. Oleh karena itu, aspek ini harus menjadi bagian non-negotiable dalam setiap tender IT.

9. Praktik Terbaik dan Rekomendasi Mitigasi Risiko

Untuk mengurangi kerawanan tender IT, institusi harus menerapkan praktik terbaik yang menggabungkan aspek teknis, kontraktual, dan budaya organisasi. Berikut rekomendasi praktis yang dapat diterapkan.

- Libatkan ahli sejak awal: Gunakan tim teknis internal atau konsultan independen pada tahap perumusan spesifikasi dan evaluasi. Perencanaan yang matang mengurangi kebutuhan perubahan mahal.

- Gunakan spesifikasi berbasis fungsional dan kinerja: Hindari penyebutan merek kecuali benar-benar tak terelakkan; fokus pada hasil yang diinginkan dan kriteria penerimaan terukur.

- Desain rubrik evaluasi yang objektif: Buat skor terperinci untuk aspek teknis, metodologi, pengalaman tim, dan manajemen proyek. Tetapkan passing grade untuk aspek kritikal.

- Klausul kontrak yang kuat: Sertakan mekanisme change control, SLA dengan penalti/insentif, klausul exit strategy, escrowsource code, dan transfer knowledge.

- Pengujian menyeluruh sebelum penerimaan: Skenario uji lengkap termasuk uji performa, integrasi, dan keamanan. Libatkan pengguna akhir dalam UAT.

- Manajemen risiko vendor: Evaluasi risiko finansial dan reputasi vendor, serta syarat interoperabilitas untuk mengurangi lock-in.

- Pengawasan dan audit: Libatkan unit pengawasan internal, simpan audit trail, dan publikasikan ringkasan hasil untuk transparansi.

- Perkuat aspek keamanan dan privasi: Wajibkan standar keamanan, penetration testing, DRP, dan kepatuhan regulasi data.

- Pelatihan dan budaya integritas: Latih tim pengadaan dalam isu IT dan integritas pengadaan; terapkan pernyataan konflik kepentingan dan mekanisme whistleblowing.

- Pendekatan iteratif bila memungkinkan: Untuk proyek besar, pertimbangkan pendekatan modular atau phase delivery (mis. pilot, roll-out bertahap) untuk mengurangi risiko skala besar sekaligus memberikan pembelajaran cepat.

Implementasi rekomendasi ini membutuhkan investasi pada sumber daya manusia dan waktu, tetapi biaya itu seringkali kecil dibandingkan konsekuensi kegagalan proyek IT. Manajemen yang baik, dikombinasikan dengan kerangka kerja kontrak yang kuat dan kontrol tata kelola, meningkatkan kemungkinan proyek berjalan sesuai target biaya, waktu, dan kualitas.

Kesimpulan

Tender pengadaan IT rawan bermasalah karena karakteristik unik produk dan layanan IT: cepat berubah, memerlukan integrasi teknis, melibatkan aspek keamanan data, dan menuntut kompetensi khusus dalam perencanaan serta evaluasi. Banyak masalah bermula dari spesifikasi yang buruk, evaluasi yang tidak memadai, risiko lock-in, konflik kepentingan, hingga lemahnya manajemen kontrak dan penerimaan. Dampaknya bukan sekadar anggaran terbuang, tetapi juga terganggunya layanan publik, kebocoran data, dan menurunnya kredibilitas institusi.

Pencegahan memerlukan langkah komprehensif: libatkan ahli sejak awal, susun spesifikasi berbasis kinerja, terapkan rubrik evaluasi objektif, serta rancang kontrak yang kuat dengan mekanisme change control dan jaminan teknis. Aspek keamanan dan kepatuhan regulasi harus menjadi persyaratan wajib, sementara budaya integritas dan pengawasan internal memperkecil ruang penyalahgunaan. Dengan pendekatan teknis-kontraktual yang matang dan investasi pada kapasitas SDM, organisasi dapat mengubah tender IT dari arena berisiko menjadi sarana efektif untuk mewujudkan layanan publik berkualitas.